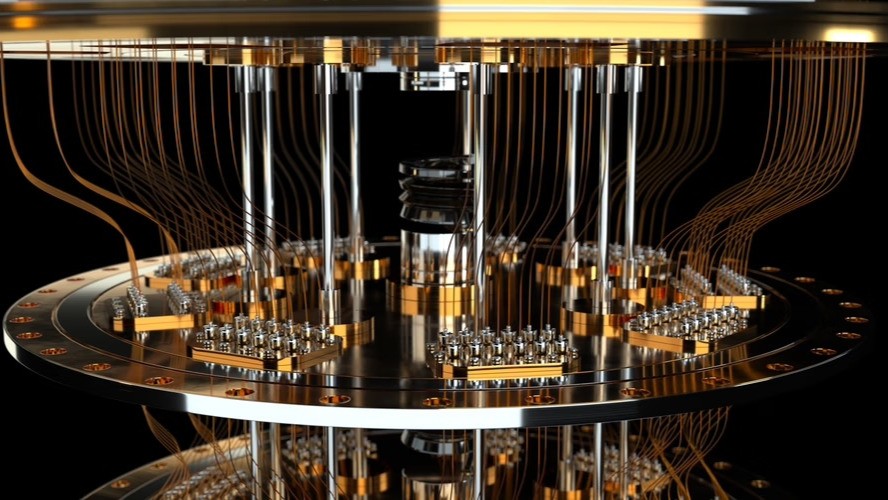

Bezpieczeństwo Kwantowe to dziedzina kryptografii, która łączy technologie kwantowe z potrzebą zapewnienia wysokiego poziomu bezpieczeństwa w systemach komputerowych. Jest to rozwijająca się gałąź nauki, której celem jest opracowanie metod ochrony danych przed zagrożeniami wynikającymi z potencjalnego postępu w dziedzinie komputerów kwantowych. Komputery kwantowe, ze względu na swoją unikalną naturę, mogą w przyszłości złamać obecnie stosowane algorytmy kryptograficzne, takie jak RSA i ECC, które opierają się na trudnych problemach matematycznych, takich jak faktoryzacja liczb pierwszych.

Technologie w Bezpieczeństwie Kwantowym

- Kryptografia postkwantowa (PQC) – technologia ta opracowuje algorytmy kryptograficzne odporne na ataki ze strony komputerów kwantowych. Obejmuje różne algorytmy wykorzystujące nowe, bardziej „kwantowo odporne” podejścia do rozwiązywania problemów kryptograficznych. Przykładami są algorytmy takie jak NTRU czy Kyber, które bazują na skomplikowanych problemach związanych z teorią lattice-based. Inne podejścia to kryptografia kodowa (np. McEliece) oraz kryptografia wielomianowa (np. NTS-KEM).

- Kwantowa dystrybucja kluczy (QKD) – technologia ta umożliwia bezpieczne przesyłanie kluczy kryptograficznych z wykorzystaniem zasad fizyki kwantowej. QKD pozwala na wykrycie każdej próby podsłuchu, ponieważ obserwacja stanu kwantowego zmienia jego właściwości, co może zostać wykryte przez komunikujące się strony. BB84 to jeden z pierwszych i najważniejszych protokołów QKD, stosowany do generowania wspólnych sekretów między stronami z gwarancją bezpieczeństwa wynikającą z zasad fizyki kwantowej.

- Kwantowe generowanie liczb losowych (QRNG) – polega na generowaniu liczb losowych z wykorzystaniem właściwości procesów kwantowych. Liczby te są uważane za bardziej losowe i mniej podatne na ataki w porównaniu do tradycyjnych generatorów liczb losowych.

Zabezpieczanie połączeń SSH i SSL za pomocą technologii kwantowych

- Bezpieczeństwo SSH i SSL za pomocą kryptografii postkwantowej

Obecnie SSH (Secure Shell) i SSL/TLS wykorzystują algorytmy takie jak RSA, ECC (Elliptic Curve Cryptography) czy DH (Diffie-Hellman) do bezpiecznej transmisji danych. W przyszłości komputery kwantowe będą mogły łatwo złamać te algorytmy. Już teraz eksperymentalne wersje SSH i TLS implementują algorytmy kryptografii postkwantowej, takie jak Kyber (do wymiany kluczy) i FrodoKEM, które są odporne na ataki kwantowe. Chociaż zabezpieczenia kwantowe nie są jeszcze powszechnie stosowane w komercyjnych systemach SSH czy SSL/TLS, organizacje takie jak NIST (National Institute of Standards and Technology) pracują nad standaryzacją algorytmów odpornych na ataki kwantowe, co może wkrótce doprowadzić do ich implementacji w popularnych protokołach, w tym w SSH i SSL/TLS. - Zastosowanie QKD w połączeniach SSH i SSL

QKD umożliwia bezpieczne przesyłanie kluczy, ale jego implementacja w rzeczywistych systemach komunikacyjnych, takich jak SSH czy SSL, nadal znajduje się na etapie eksperymentalnym i wymaga specjalistycznego sprzętu. Obecnie QKD jest wykorzystywane głównie w zamkniętych sieciach, które posiadają niezbędną infrastrukturę do dystrybucji kluczy kwantowych (np. światłowody, stacje dystrybucji kluczy).

Jak zabezpieczyć połączenia SSH za pomocą technologii odpornych na ataki kwantowe

Przykładem konfiguracji połączenia SSH, które wykorzystuje kryptografię odporną na ataki kwantowe, jest IBM Quantum-Safe SSH. Demonstruje on, jak skonfigurować bezpieczne połączenie SSH przy użyciu kryptografii postkwantowej, aby chronić komunikację przed potencjalnymi zagrożeniami wynikającymi z rozwoju komputerów kwantowych. Proces ten obejmuje zastosowanie nowych algorytmów wymiany kluczy i podpisów cyfrowych odpornych na ataki kwantowe, takich jak Kyber lub Falcon.

W przykładzie pokazano, jak zaktualizować zarówno serwer SSH, jak i klienta, aby obsługiwały te algorytmy poprzez integrację odpowiednich bibliotek kryptograficznych. Podkreślono również znaczenie testowania systemu pod kątem wydajności i kompatybilności, a także zaprezentowano hybrydowe rozwiązanie, które łączy klasyczne algorytmy z algorytmami postkwantowymi, zapewniając ochronę danych zarówno w obecnej, jak i przyszłej rzeczywistości technologicznej.